2018信息安全铁三项部分测评题 Writeup

2018-03-19

入坑了入坑了,沉迷CTF无法自拔。

IOS

解题链接:http://ctf4.shiyanbar.com/web/IOS/index.php

打开页面显示“系统升级到了ios99”,可以联想到这是一道需要修改 UA 为 iOS 99 再行打开题目,于是乎搜索得到了 iOS 6.0 的一段 UA 如下:

Mozilla/5.0 (iPhone; CPU iPhone OS 6_0 like Mac OS X) AppleWebKit/536.26 (KHTML, like Gecko) Version/6.0 Mobile/10A403 Safari/8536.25

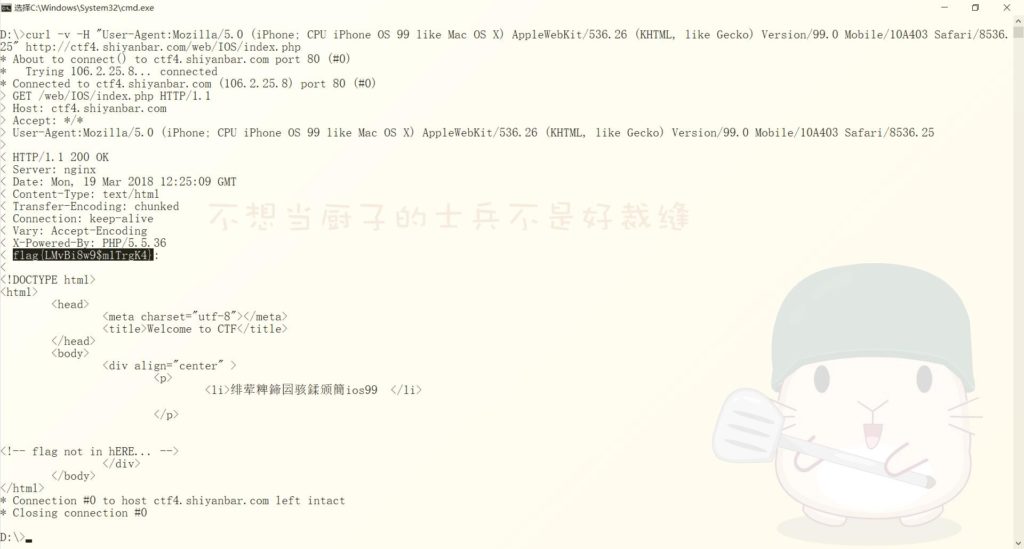

为了达到效果,我们将 6 修改为 99,然后使用 curl 重新请求,命令如下:

curl -v -H "User-Agent:Mozilla/5.0 (iPhone; CPU iPhone OS 99 like Mac OS X) AppleWebKit/536.26 (KHTML, like Gecko) Version/99.0 Mobile/10A403 Safari/8536.25" http://ctf4.shiyanbar.com/web/IOS/index.php

此时可见,flag已经隐藏在 header 中。

照猫画虎

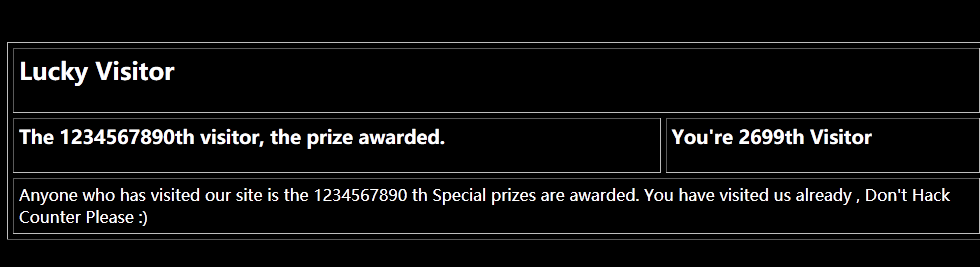

解题链接:http://ctf4.shiyanbar.com/web/copy/index.php

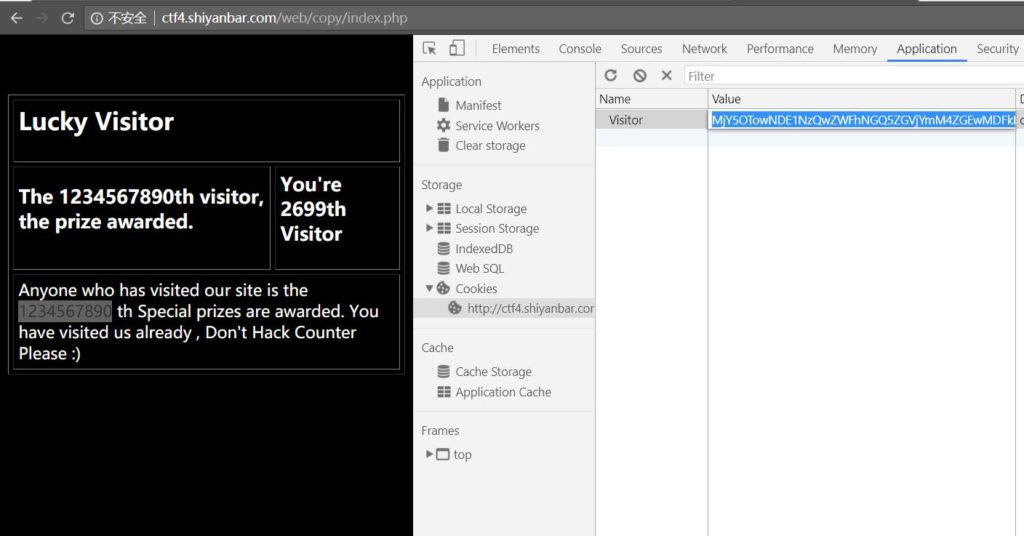

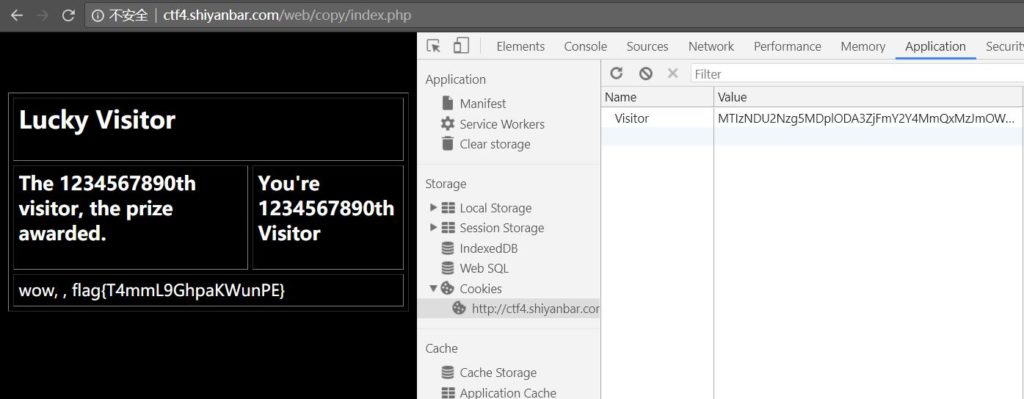

工具页面提示,需要第 1234567890 个访客才能得到特殊的奖励,根据访客计数器的实现思路,很有可能会在 cookie 有某些记录人数的信息,果不其然,在chrome的开发者工具中,发现有一项名为 vistor 的 cookie 信息,并且为 base64编码 。

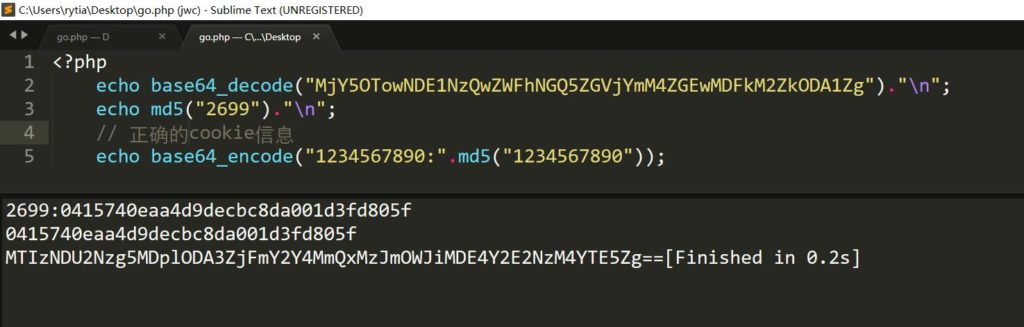

解出来后,发现结果为 :2699:0415740eaa4d9decbc8da001d3fd805f,2699即是当前访问的游客数没有问题,而后面为一串 md5,这时候我打算直接拿 2699 做一次 md5 看看结果如何,发现其实这串 md5 正是 2699 …(下次遇到这种题目,建议可以去 cmd5 之类的网站试试暴力破解)

照猫画虎,得到正确的 cookie,在开发人员工具修改之后,重新刷新页面,得到 flag